7 considerações fundamentais para o desempenho do firewall na era do trabalho remoto seguro

A pandemia da COVID-19 forçou as organizações a colocar em ação os programas de trabalho remoto, muitas vezes com lições aprendidas ao longo do caminho. Hoje, todas as organizações no mundo devem estar aptas a se adaptar às mudanças nas condições de negócios com pouca antecedência e garantir que o trabalho remoto seguro faça parte de um plano robusto de continuidade de negócios.

Isso não é tão fácil. Quando falamos em desempenho e escalabilidade, as organizações que lutam com uma força de trabalho remota estão aprendendo os limites de soluções desatualizadas de rede privada virtual (VPN) e firewall integrado. Muitas já viram em primeira mão que simplesmente não é possível escalar firewalls tradicionais para várias aplicações usadas no teletrabalho seguro. Isso acaba colocando um fardo ainda maior sobre as equipes de TI, que precisam atualizar os firewalls e instalar appliances completamente separados para conseguir manter o ritmo.

Os Next-Generation Firewalls (NGFW) devem estar aptos a oferecer desempenho e recursos avançados por um custo viável e capacidade de escalabilidade para atender às demandas futuras das equipes distribuídas. A pandemia não será a última vez que as equipes precisam oferecer o melhor desempenho possível em um ambiente primariamente remoto.

Quando o preço não atende ao desempenho

Já faz décadas que as equipes estão falando sobre o desempenho do NGFW, então por que isso ainda é um problema? A verdade é que a maioria das soluções de segurança não está apta a oferecer velocidade e escala por um preço acessível para boa parte das empresas. Isso se deve principalmente ao fato de que muitos dos fornecedores de segurança por trás dessas soluções não investem em tecnologias econômicas para criá-las. Como resultado, a maioria das organizações acaba sem grande escolha e adquire firewalls tradicionais com desempenho limitado e mínimo espaço para escalabilidade.

Digamos que uma empresa típica tenha comprado firewalls pensando em 5%, talvez até 10% dos trabalhadores remotos que possuía. Quando a quantidade de trabalhadores remotos disparou para mais de 90% durante a pandemia, o consumo de recursos para conexões de cliente VPN remoto também cresceu, afetando consideravelmente a capacidade do firewall. Assim, considere que, em circunstâncias “normais”, firewalls com desempenho abaixo do esperado estejam longe de ser ideais, prejudicando a taxa de transferência da rede e apresentando outros problemas. No entanto, durante um evento crítico ou durante as mudanças sísmicas que as empresas sofrem à medida que adotam a inovação digital, muitos firewalls apresentem afunilamentos e quedas na produtividade.

Imagine uma empresa de serviços financeiros que não consegue acompanhar o ritmo dos concorrentes porque sua latência de transações triplicou. Ou que uma equipe de TI já estressada em uma grande organização de comércio eletrônico esteja sendo inundada por reclamações porque tentou oferecer suporte seguro a dezenas de milhões de conexões de usuários por segundo e isso desacelerou tais conexões a um nível inimaginável. Ou, ainda, que organizações focadas em pesquisa genômica ou necessidades governamentais de acesso restrito de repente estão se perguntando se jamais poderão transferir novamente conjuntos de dados enormes com segurança (os chamados “fluxos elefantes”)?

Esses desafios podem parecer exclusivos de alguns poucos setores. Mas o que não é exclusivo — seja durante uma pandemia ou qualquer outra mudança igualmente massiva e repleta de incertezas nas condições de trabalho — é que as organizações de todos os portes enfrentam desafios para aumentar o tempo de entrega do serviço como resultado de firewalls com baixo desempenho. Um investimento ruim em NGFW pode desacelerar a produtividade, prejudicar a continuidade dos negócios e ameaçar a segurança.

O que buscar ao avaliar o desempenho do NGFW

Os NGFWs desempenham um papel importante na proteção contra ameaças e na preservação da continuidade dos negócios. As equipes de segurança usam NGFWs para monitorar o ambiente de TI de qualquer lugar, da borda de rede ao data center, e adquirir visibilidade sobre os usuários, dispositivos de endpoint, aplicações e ameaças de segurança nas redes.

As sete considerações a seguir devem guiar a avaliação do desempenho do NGFW.

1. Desempenho da VPN de IPsec

Funcionários de teletrabalho têm acesso a dados confidenciais da empresa. Para protegê-los contra invasões, é preciso garantir que a conexão do funcionário remoto com a rede da empresa seja segura. Para isso, uma sessão criptografada não apenas protege a confidencialidade e a integridade de dados corporativos confidenciais em trânsito, mas também garante que todo o tráfego entre o funcionário e a internet pública seja monitorado e protegido pela infraestrutura existente de segurança cibernética da organização. Para colocar uma grande força de trabalho remota on-line de modo a manter os níveis de produtividade e a continuidade dos negócios, é preciso oferecer suporte a um grande número de conexões seguras chamadas túneis de VPN de IPsec ou camada de soquete seguro (SSL). Igualmente importante é o desempenho agregado do sistema. O NGFW deve ser capaz de sustentar as conexões do usuário e a carga do tráfego criptografado independentemente da localização dos usuários.

2. Desempenho de proteção contra ameaças

Como é o desempenho do seu NGFW ao executar uma proteção completa contra ameaças? Idealmente, um NGFW pode sustentar o desempenho com proteção completa contra ameaças (isso significa firewall, intrusion prevention, antivírus e application control). Em aproximadamente três décadas de tecnologia de firewall, pelo menos um aspecto permaneceu constante: os fornecedores que falam ambiguamente sobre o desempenho da proteção contra ameaças. Insista para receber valores reais e uma leitura atenta dos documentos que fazem alegações sobre o desempenho.

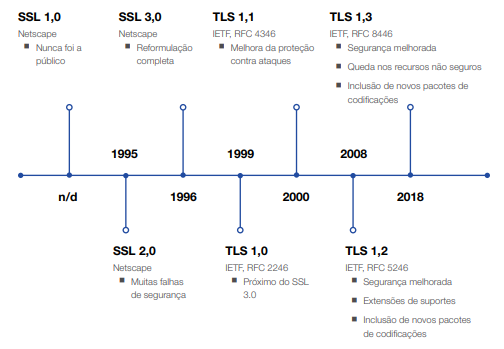

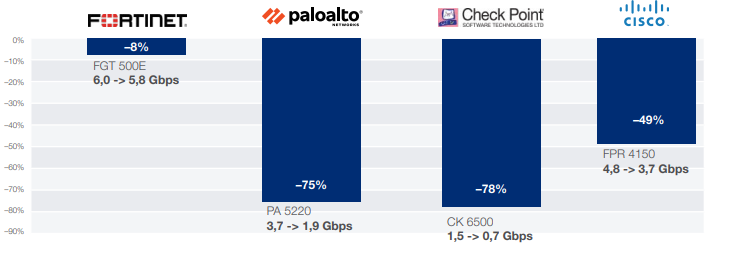

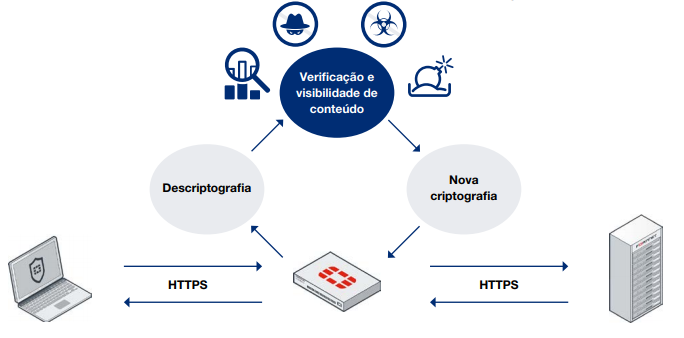

3. Capacidade de inspeção SSL

Atualmente, a maior parte do tráfego de rede da empresa é criptografado. Com isso, agentes mal-intencionados estão constantemente tentando se aproveitar ao inserir malware em pacotes criptografados. A descriptografia e a inspeção de SSL podem lidar com esses riscos de segurança interceptando o malware, mas a inspeção do SSL tem uma desvantagem: a taxa de transferência reduzida. Se a redução for muito grande, a relação tradicionalmente tensa entre segurança e produtividade dos negócios novamente entrará em conflito. Todos os NGFWs sofrem algum impacto na taxa de transferência com o SSL ativado, mas os melhores apresentam um desempenho previsível com mínima degradação da velocidade.

4. Preço vs. desempenho

Muitos fornecedores de NGFW aumentam o tamanho dos firewalls para impulsionar o desempenho e o preço para corresponder a esse tamanho. As melhores soluções de NGFW, no entanto, combinam preço e desempenho visando uma menor pegada tecnológica. No que diz respeito ao custo total de propriedade (TCO), há anos as equipes têm sido forçadas muitas vezes a escolher entre preço e desempenho. Mas grandes saltos rumo à tecnologia avançada de firewall, sustentada por processadores de rede de nível internacional que podem atingir níveis de desempenho sem precedentes, estão deixando a conversa sobre TCO mais satisfatória.

5. Validação de terceiros verossímil

Nenhuma organização que faça um investimento tão importante quanto um NGFW deve confiar apenas na documentação do fornecedor ou no boca a boca. Avaliações de terceiros reconhecidos, como Gartner e NSS Labs, fornecem validação detalhada das soluções de NGFW, e sua consulta é altamente recomendada.

6. Fácil gerenciamento de painel de controle único

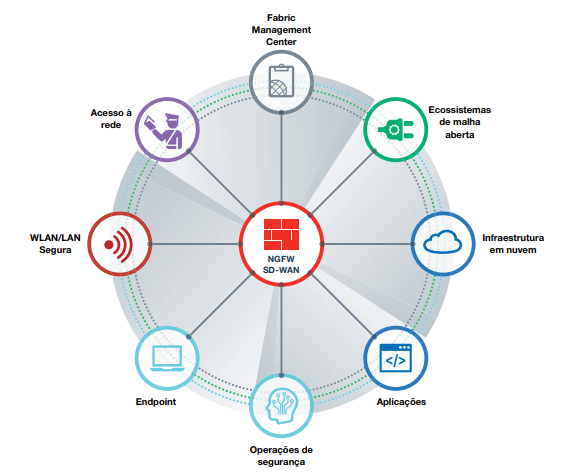

Um fator que costuma acabar com a produtividade é quando as equipes de segurança precisam alternar entre vários painéis para avaliar vulnerabilidades, responder a ameaças e garantir a resiliência do sistema. Mas foi-se o tempo em que as equipes não podiam incluir o próprio NGFW nos consoles de gerenciamento para outras partes da infraestrutura. As equipes deveriam insistir no gerenciamento de painel de controle único, combinando o NGFW como parte de uma ampla arquitetura de segurança integrada que permite o compartilhamento de informações sobre ameaças entre dispositivos de rede e o recebimento automático de threat intelligence

7. À prova de obsolescência

À medida que a TI continua a evoluir do centro de custo para o facilitador de negócios, todas as organizações estão adotando a inovação digital de alguma maneira. No entanto, as iniciativas de inovação digital se arrastam quando as organizações acrescentam a complexidade e introduzem desafios de desempenho porque não integraram suas soluções, não dimensionaram corretamente seus investimentos ou não se planejaram para atividades futuras. Isso inclui a integração com o NGFW. Garantir um NGFW que não apenas ofereça desempenho por um custo e uma escala aceitáveis, mas que também possa antecipar demandas futuras, é uma prática que garante que as organizações maximizem seus investimentos em segurança de rede para obter um retorno superior do investimento, tanto agora como no futuro.

Identificação rápida e precisa da temperatura corporal

Identificação rápida e precisa da temperatura corporal Sistema de alerta

Sistema de alerta Tecnologia de ponta. Muitos benefícios.

Tecnologia de ponta. Muitos benefícios. Um sistema completo

Um sistema completo