Entendendo as causas e implicações

Visão geral executiva

A rápida adoção da transformação digital (DX) torna a rede e a segurança mais complexas. Como resultado, a maior complexidade aumenta as vulnerabilidades. Isso resulta em uma frequência maior de violações de dados e em um custo médio mais alto por violação. Um dos fatores por trás da complexidade é a proliferação de produtos de segurança “pontuais” isolados. Outros determinantes incluem as demandas cada vez maiores para manter a conformidade com as leis de privacidade e regulamentações do setor e fornecer aos executivos e comitês de diretores avaliações regulares da postura de risco. Com um número limitado de profissionais de rede e segurança à sua disposição, os líderes de operações e engenharia de rede lutam para encontrar e recrutar os talentos com o conjunto de habilidades certo para atender a esses requisitos.

Presos na complexidade

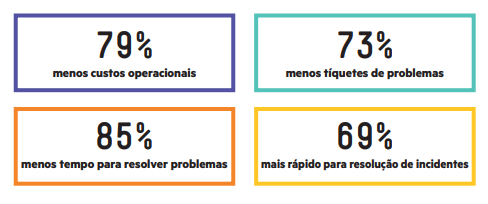

A rápida adoção de inovações digitais como computação em nuvem, produtos da Internet das Coisas (IoT) e uma grande variedade de dispositivos móveis mudou a estrutura e a funcionalidade das redes corporativas. Como consequência dessa evolução digital, as infraestruturas corporativas tornaram-se cada vez mais complexas e fragmentadas, o que contribui para o aumento do número de violações de dados e também para um custo mais alto por incidente. A probabilidade média global de uma violação ocorrer nos próximos 24 meses continua a aumentar, saltando de 27,7% em 2017 para 27,9% em 2018. O tempo médio para identificar uma violação aumentou para 197 dias e o custo médio por incidente cresceu 6,4% em relação ao ano anterior, chegando a US$ 3,86 milhões.¹

Embora o aumento da sofisticação das ameaças e as estratégias de segurança desatualizadas tenham um papel importante nessa tendência, os desafios da complexidade da rede apresentam seus próprios riscos significativos. Isso pode ser visto no fato de que

mais da metade (52%) de todas as violações no ano passado foram causadas por erros humanos ou falhas no sistema (em oposição a ataques maliciosos ou criminosos).³

Os desafios de complexidade para líderes de rede se dividem em três principais áreas de foco:

- Acúmulo de ferramentas desconectadas que podem cobrir apenas um único requisito da empresa, o que atrapalha a visibilidade e, ao mesmo tempo, gera ineficiências operacionais

- Escassez de funcionários para gerenciar essas ferramentas e fluxos de trabalho associados, sem falar nos profissionais em cargos cruciais que possuem o treinamento, as habilidades e o conhecimento necessários para essas tarefas.

- Requisitos de conformidade cada vez maiores associados a leis, regulamentos e padrões, e que normalmente exigem a compilação manual de relatórios e auditorias de recursos da equipe já sobrecarregados.

Excesso de produtos pontuais

O uso generalizado de produtos de segurança pontuais aumenta a complexidade do gerenciamento de rede e segurança para empresas. A empresa média usa mais de 75 soluções de segurança diferentes, muitas das quais abordam apenas um único vetor de ataque ou requisito de conformidade.5 As organizações precisam de diferentes ferramentas para diferentes ambientes de infraestrutura (por exemplo, data center, servidores virtuais, nuvem pública). Em alguns casos, essas soluções são gerenciadas por equipes separadas, o que pode gerar ineficiências operacionais quando se trata de coordenar políticas e controles.6

Dispositivos isolados criam uma arquitetura desagregada por padrão, onde soluções distintas não se comunicam entre si nem compartilham inteligência. Produtos pontuais impedem que as equipes de operações de rede e segurança tenham uma visão clara e consistente do que está acontecendo na organização. As equipes de rede e segurança carecem de uma visibilidade centralizada para monitorar a movimentação de dados e identificar atividades anômalas. Isso resulta em um desperdício de horas de trabalho devido ao aumento de tarefas manuais e do trabalho administrativo. As organizações ficam presas em um modo reativo perpétuo, o que dificulta a realização de um planejamento estratégico que antecipe mudanças na infraestrutura ou padrões de ameaças emergentes.

Escassez de profissionais qualificados

Os problemas dos produtos de segurança pontuais desconectados geralmente são agravados pela falta de profissionais qualificados para gerenciá-los. Posteriormente, as equipes de rede podem ficar sobrecarregadas com as demandas de manutenção dessas infraestruturas complexas. Em uma pesquisa recente, 27% dos profissionais de segurança relataram altos volumes de alertas como resultado do uso de ferramentas de segurança pontuais, dificultando a priorização e investigação de incidentes.8 A maioria das empresas não tem recursos humanos suficientes para pesquisar e responder a todos os alertas que detectam anomalias. Os processos de segurança manuais tornam as operações lentas e, ao mesmo tempo, expõem a organização a riscos maiores, levando mais tempo para detectar um possível problema de segurança e mais ainda para remediar os problemas depois de descobertos. Mesmo as grandes empresas com equipes de TI grandes e dedicadas ainda têm dificuldade de monitorar suas redes para controlar quais dispositivos estão conectados, quem tem acesso aos dados, onde os dados são armazenados e quais recursos são necessários para aplicações e fluxos de trabalho.

Além do tempo que leva para examinar fisicamente, pesquisar e mitigar problemas de segurança potentes, o erro humano também é um fator significativo quando se trata de eficácia operacional geral. Erros e configurações incorretas são a principal causa de violações de segurança e/ou interrupções na rede.9 A atual falta de ferramentas significativas de automação e orquestração também reflete no aumento do tempo que leva para identificar e corrigir violações, ano após ano.10

Aumento das responsabilidades e dos riscos de conformidade

A conformidade regulatória complica ainda mais esse cenário para os líderes de rede. À medida que os requisitos continuam a se expandir e a evoluir, as organizações têm maior responsabilidade (e sofrem maior pressão) para demonstrar a devida diligência. As consequências das violações de conformidade podem incluir multas, sanções, perda de reputação, resultados comerciais negativos ou uma combinação dos itens acima. Em uma pesquisa da PwC, 85% dos consumidores disseram que não se envolveriam com uma empresa se tivessem preocupações com a segurança dela.12

Alguns exemplos notáveis incluem regulamentos governamentais, como o Regulamento Geral de Proteção de Dados (RGPD) da União Europeia e padrões de segurança, como o Centro para Segurança da Internet (CIS) e a Estrutura de Segurança Cibernética do Instituto Nacional de Padrões e Tecnologia (NIST). Muitas organizações também devem estar em conformidade com o gerenciamento de riscos ISO 27001, Objetivos de Controle para Informações e Tecnologias Relacionadas (COBIT) e a estrutura do Comitê das Organizações Patrocinadoras (COSO) para combater fraudes corporativas. Existem também regulamentações específicas do setor a serem

consideradas, como a Lei de Responsabilidade e Portabilidade de Seguro de Saúde (HIPAA) dentro do setor de saúde.

Cada organização pode precisar provar sua responsabilidade por várias leis, regulamentos e padrões. E cada um deles carrega seu próprio conjunto de melhores práticas em evolução. O rastreamento de mudanças pode apresentar desafios para a equipe ano a ano. Na maioria das

empresas, o gerenciamento de conformidade em si é complicado, ineficiente e demorado. Normalmente, é preciso que a compilação manual seja feita por vários funcionários em tempo integral durante vários meses a cada ano. Para provar a conformidade, os dados de segurança de

vários dispositivos pontuais devem ser agregados e normalizados. Para cada solução diferente implantada, a equipe deve estar intimamente familiarizada com as ferramentas de auditoria e/ou com os painéis de controle individuais de cada fornecedor de dispositivo. Os processos de

auditoria manual também apresentam mais oportunidades para erros humanos, tornando-os ineficientes e ineficazes.

Mas a conformidade também deve ser mais do que uma obrigação de evitar multas punitivas e

publicidade negativa. A auditoria e a geração de relatórios também devem ser uma ferramenta

para ajudar os líderes de rede a identificar riscos de segurança, eliminar exposições e garantir

a integridade da rede. Se os processos de gerenciamento de conformidade forem muito

complicados para serem eficazes, os resultados de uma violação não detectada podem

ser muito mais graves do que os de uma pequena advertência regulatória.

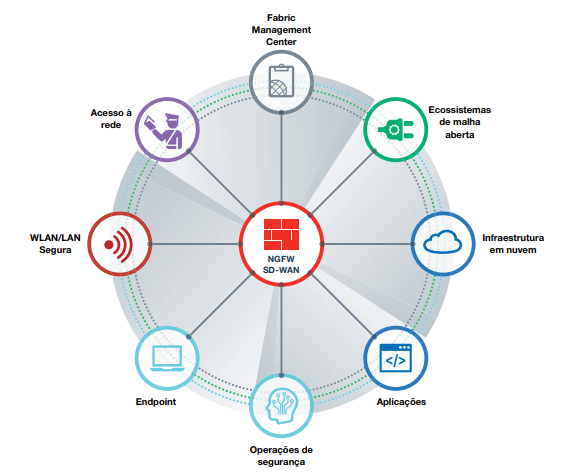

Solução para simplicidade

A complexidade é inimiga da segurança, e as redes tornaram-se complexas demais para continuar a aplicar lógicas desatualizadas para proteger dados e operações contra explorações. Um artigo recente sobre o assunto explica a situação da seguinte maneira:

O setor de TI passou por muitas mudanças nos últimos anos, mas quando se trata de segurança cibernética, a mentalidade permanece a mesma. A lógica atual a respeito da segurança cibernética se enquadra na definição de insanidade, com muitas organizações fazendo a mesma coisa repetidamente e esperando resultados diferentes. No fim, elas ficam chocadas quando são as últimas a chegar às manchetes dos hackers.14

Os problemas associados à complexidade da rede não podem ser ignorados. A segurança deve ser reinventada e reprojetada para simplificar as operações das equipes de rede e de segurança. Os líderes de operações e engenharia de rede devem avaliar sua estratégia de segurança cibernética para abordar três falhas cruciais:

- A necessidade de um gerenciamento centralizado e uma visibilidade transparente que possa escalar com o crescimento da infraestrutura

- A necessidade de automação e orquestração para operações e fluxos de trabalho corporativos para aliviar os recursos já limitados da equipe de TI

- A falta de ferramentas de auditoria e relatórios para ajudar a acelerar as demandas cada vez maiores de gerenciamento de conformidade