De termostatos inteligentes a luzes com detecção de movimento, a Internet das Coisas (IoT) já se estabeleceu em muitos aspectos de nossas vidas diárias. Estimativas bem conservadoras falam de quase 41,6 bilhões de dispositivos ou coisas de IoT conectados gerando 79,4 zetabytes (ZB) de dados em 2025.1 Enquanto os clientes continuarão a se beneficiar dessa tendência – na forma de eficiência energética doméstica capacitada por sensores – acontecerá o mesmo com as organizações. Dos fabricantes de automóveis às empresas de petróleo e gás, negócios em todo o mundo estão apostando alto na IoT Industrial (IIoT). Eles buscam obter valor real para os negócios a partir de resultados como prever falhas de equipamentos, evitar acidentes, melhorar os diagnósticos e muito mais. Um dos requisitos da IIoT que está ficando cada vez mais importante é ter potência de computação disponível perto das fontes de dados. Ao contrário da IoT para cliente, em que o volume de dados gerado por cada dispositivo é normalmente baixo, as fontes do IIoT criam um valor significativo de dados. Infelizmente, muitas dessas implantações são bloqueadas por restrições técnicas e outras limitações que evitam que os negócios maximizem seu investimento em IoT.

De termostatos inteligentes a luzes com detecção de movimento, a Internet das Coisas (IoT) já se estabeleceu em muitos aspectos de nossas vidas diárias. Estimativas bem conservadoras falam de quase 41,6 bilhões de dispositivos ou coisas de IoT conectados gerando 79,4 zetabytes (ZB) de dados em 2025.1 Enquanto os clientes continuarão a se beneficiar dessa tendência – na forma de eficiência energética doméstica capacitada por sensores – acontecerá o mesmo com as organizações. Dos fabricantes de automóveis às empresas de petróleo e gás, negócios em todo o mundo estão apostando alto na IoT Industrial (IIoT). Eles buscam obter valor real para os negócios a partir de resultados como prever falhas de equipamentos, evitar acidentes, melhorar os diagnósticos e muito mais. Um dos requisitos da IIoT que está ficando cada vez mais importante é ter potência de computação disponível perto das fontes de dados. Ao contrário da IoT para cliente, em que o volume de dados gerado por cada dispositivo é normalmente baixo, as fontes do IIoT criam um valor significativo de dados. Infelizmente, muitas dessas implantações são bloqueadas por restrições técnicas e outras limitações que evitam que os negócios maximizem seu investimento em IoT.

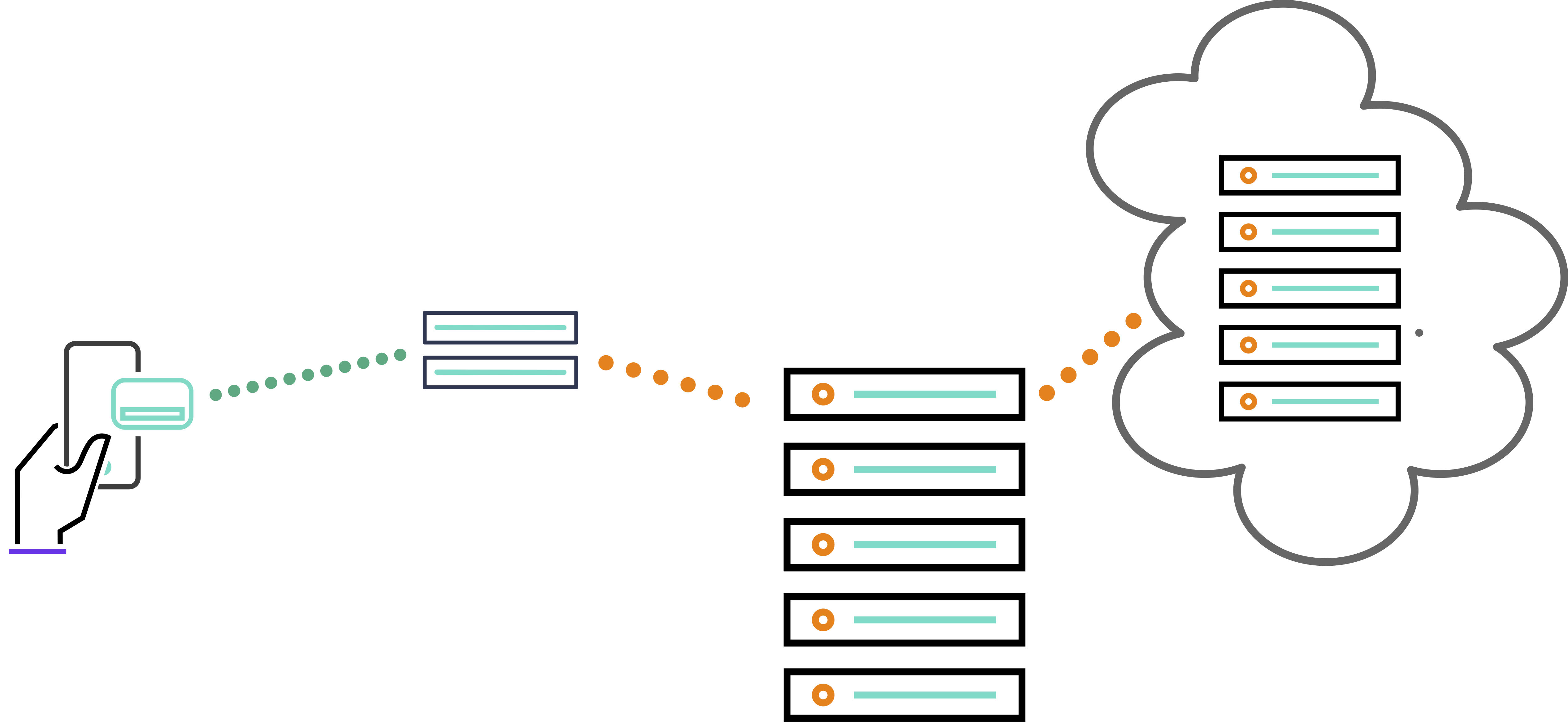

Uma dessas limitações é o espaço físico restrito. Em muitas situações, é melhor que os dados dos sistemas de IoT sejam processados localmente, já que enviar os dados para a nuvem ou outra instalação remota, para análise, traria atrasos inaceitáveis. Ainda assim, as restrições de espaço fazem com que seja impossível ter um rack completo – ou mesmo parcial – de servidores perto dos sensores de IoT para executar esse processamento local. Por exemplo, pense nos veículos equipados com sistemas de assistência avançada a motoristas (ADAS) para evitar colisões. Dado que a segurança pública está em jogo, os dados dos ADAS deve ser analisado rápida e localmente. O problema é que os carros não podem ocupar muito espaço no porta-malas para armazenar o equipamento de computação necessário. Claro que é possível usar computadores de fator de forma menor para lidar com parte desse problema, mas o software de nível empresarial necessário para executar as análises necessárias não pode ser executado nesse hardware menor, pelo menos, não até agora.

Outro desafio, em alguns casos de uso de IIoT é a largura de banda limitada, seja porque os pipes de rede são menores do que o exigido pelos dados gerados ou porque as conexões de rede são intermitentes. Em qualquer um dos casos, a largura de banda limitada deixa mais difícil os dados dos sensores alcançarem a nuvem (ou o data center no local), onde eles podem ser combinados com outros dados para processamento mais profundo. As plataformas de petróleo, por exemplo, frequentemente ficam em locais remotos onde a conectividade de internet é um luxo, possível apenas com caminhões equipados com Wi-Fi que ficam circulando pela plataforma de quando em quando. Os sensores nessa plataformas são usados para prever melhor falhas iminentes de equipamentos, visando a reduzir o tempo não produtivo e otimizar a produção no campo de petróleo, mas esses resultados poderiam ser enormemente melhorados se os dados dos sensores de várias plataformas fossem analisados agregados – uma tarefa muito difícil ou até mesmo impossível devido às limitações de largura de banda. Um jeito de lidar com esse problema é simplesmente reescalonar ou resumir os dados antes de os enviar. Em muitas situações, essa solução funciona bem, porque o subconjunto de dados é suficiente para análise, mas só funciona quando há potência de processamento total na borda.

E, por fim, os requisitos de privacidade ou conformidade – como aqueles oriundos das regulamentações de residência de dados na UE – podem exigir que alguns dados fiquem na borda da IoT e não possam ser copiados para outros locais para mais processamento. A aplicação dessas políticas é problemática, porque geralmente não há um jeito bom de diferenciar os dados que precisam ficar no local e os dados que podem ser movidos. Em outros casos, os dados podem e devem ser processados em um cluster mais central com recursos maiores de computação, em que análises mais profundas podem ser executadas nos dados que chegam dos muitos dispositivos de borda diferentes. Por exemplo, considere esta situação no contexto da telemedicina. Enquanto os dados dos dispositivos médicos em uma borda podem ser usados para alguns diagnósticos básicos, diagnósticos mais precisos podem ser conseguidos analisando-se os dados de muitos outros dispositivos – possivelmente até de alguns em outros lugares do mundo. Então, seria importante agregar e analisar esses dados em um cluster central mais poderoso e enviar os resultados imediatamente de volta ao centro médico.

A MALHA DE DADOS LEVA A CONVERGÊNCIA ATÉ A BORDA, SUPERANDO OS OSBSTÁCULOS DA IoT

A MALHA DE DADOS LEVA A CONVERGÊNCIA ATÉ A BORDA, SUPERANDO OS OSBSTÁCULOS DA IoT

A HPE Data Fabric ajuda as organizações a obterem o potencial completo do seu investimento em IoT, lidando com esses desafios e muitos mais. Ela permite que os clientes implantem uma arquitetura em que eles podem agir localmente e aprender globalmente. Lidando com a necessidade de capturar, processar e analisar os dados gerados pelos dispositivos IoT, a HPE Data Fabric oferece processamento local seguro, agregação rápida de insights em uma base global e a capacidade de levar a inteligência de volta para a borda. Isso causa um impacto mais rápido e significativo nos negócios.

A HPE Data Fabric para borda e IoT oferece um cluster totalmente funcional que pode ser executado em um hardware comum em formato pequeno (como os NUCs da Intel®). Os clusters de borda são suportados em configurações de três a cinco nós, com cada um trazendo serviços de dados empresariais convergentes (como arquivos, tabelas, fluxos, Drill e Spark), juntamente com recursos relacionados de proteção e gerenciamento de dados (como segurança, instantâneos, espelhamento, replicação e compactação).

A HPE Data Fabric pode ser aplicada a muitos casos de uso diferentes, mas é especialmente adequada a ambientes de IoT onde:

- O espaço é limitado, impedindo a implantação de um rack completo ou cluster de nós para armazenar e analisar os dados na fonte da IoT

- A largura de banda é restrita, fazendo com que a conectividade de rede não esteja sempre disponível ou seja limitada

- Os dados precisem ser processados para ação em tempo real na fonte da IoT e/ou os dados brutos precisem ser mantidos na fonte da IoT

Praticamente todos os setores têm (ou podem fazer uso de) implantações de IoT atendendo a esses critérios. Por exemplo,

- Varejistas buscando melhorar a experiência do cliente na loja por meio de cupons digitais personalizados

- Agricultura, em que os drones são usados para ajudar os fazendeiros aumentam seu ROI por meio do maior rendimento da colheita

- Defesa, em que os drones são usados para melhorar a visão do campo de batalha

- Energia renovável, com empresas desejando otimizar turbinas de vento e maximizar a geração de eletricidade

- Cidades inteligentes buscando aumentar a eficiência energética por meio de pontos de iluminação mais inteligentes e outros dispositivos equipados com sensores

EXEMPLO DE CASO DE USO 1: PETRÓLEO E GÁS

Com o petróleo bruto sofrendo baixas históricas, as empresas de petróleo e gás estão procurando ativamente jeitos de cortar os custos de produção e agilizar suas operações. Essas empresas estão investindo pesadamente em tecnologia, incluindo IoT, para melhorar seu faturamento. Por exemplo, sensores anexados a várias partes das plataformas de petróleo estão sendo usados para prever a produção de petróleo e posicionar as sondas para o rendimento máximo.

Os desafios

• Os sensores das plataformas de petróleo geram grandes quantidades de dados

• As plataformas de petróleo frequentemente ficam em locais remotos, com largura de banda limitada, evitando a agregação e a análise globais dos dados

EXEMPLO DE CASO DE USO 2: FABRICAÇÃO DE AUTOMÓVEIS

Com os sistemas de assistência a motoristas (ADAS) ficando cada vez mais importantes, os fabricantes de automóveis estão equipando os veículos com sensores voltados a evitar colisões, ajudar a estacionar automaticamente e muito mais. Além dos casos de uso do ADAS, os sensores de IoT também estão sendo instalados em veículos para ajudar a prever as necessidades de manutenção e evitar quebras.

Desafios da IoT nos automóveis

• Os veículos têm espaço limitado. Os servidores de tamanho grande que normalmente vemos em data centers não cabem nos carros.

• Os veículos têm limitações de conectividade de rede, com alguns uploads de dados acontecendo apenas quando o veículo é recolhido para manutenção.

PRINCIPAIS RECURSOS

PRINCIPAIS RECURSOS

• Agregação de dados distribuídos: Oferece processamento local em alta velocidade, o que é especialmente útil para dados confidenciais ou com restrição de local, como dados pessoais identificáveis (PII) e consolida os dados de IoT dos sites na borda.

• Detecção de largura de banda: Ajusta o rendimento da borda para nuvem e ou data center, mesmo em ambientes que não estão conectados o tempo todo.

• Plano de dados global: Oferece uma visão global de todos os clusters distribuídos em um só espaço de nomes, simplificando aplicação, desenvolvimento e implantação.

• Análise convergente: Combina a tomada de decisões operacionais com análise em tempo real dos dados na borda.

• Segurança unificada: A segurança da IoT de ponta a ponta oferece autenticação, autorização e controle de acesso da borda até os clusters centrais. A borda também fornece criptografia confiável no cabo para dados transmitidos entre a borda e o data center principal.

• Baseado em padrões: A HPE Data Fabric respeita padrões, incluindo APIs POSIX e HDFS, para acesso a dados; ANSI SQL, para consultas; API Apache Kafka, para fluxos de eventos; e APIs HBase e OJAI para banco de dados NoSQL

• Confiabilidade de nível empresarial: Entrega um ambiente computacional confiável para tolerar várias falhas de hardware que podem ocorrer em implantações remotas e isoladas

CONCLUSÃO

A IoT promete trazer grande valor para um vasto conjunto de setores e casos de uso, levando organizações em todos os setores a aumentar seus investimentos nessa importante tecnologia. Conforme as implantações de IoT se aceleram, muitos vão perceber que os desafios na borda – incluindo a largura de banda limitada e as restrições de espaço – estão limitando todo o potencial da tecnologia. A HPE Data Fabric para borda e IoT trabalha dentro dessas restrições, permitindo que as organizações ajam localmente e aprendam globalmente.

Para saber mais, entre em contato conosco!